Версия 21.06

В версию v21.06 были добавлены политики защиты IPv6, анализатор логов, поддержка TACACS+, улучшено взаимодействие с именованными списками, добавлена загрузка фонового изображения для разных тем оформления. Добавлены новые контрмеры RETR6, TBL6, TWL6, VAL6, SORB6, SPRB. Расширена функциональность контрмер RETR, RTS, SORB, SCAN, TCP.

Изменения минорной версии v21.06.18

BGP. Добавлено автоматическое снятия BGP-анонса при недоступности внешнего или внутреннего роутера.

При схеме внедрения в сеть «L3-роутер» BGP-анонсы теперь автоматически

снимаются если недоступен один из внешних роутеров.

Параметры определения доступности роутеров задаются в конфигурационном

файле data-plane.conf.

// MAC resolver request retransmit delay in seconds

// [1, 2^32-1]

mac_retransmit_time: 5

// MAC resolver entry validity period in seconds

// [1, 2^32-1]

mac_reachable_time: 30

// MAC resolver stale entry cleanup time in seconds

// [1, 2^32-1]

mac_stale_time: 60

Изменения минорной версии v21.06.10

Detect. Добавлены предикаты активации BGP-анонса по входящему трафику в политику защиты.

Предикаты Policy.Flow.Input{Bps, Pps}.{On, Off} позволяют активировать BGP-анонс,

базируясь на данных телеметрии по flow, собранной Collector. Если источники flow находятся

за MITIGATOR, то при активации фильтрации в телеметрии пропадет информация об

аномалии, что вызовет снятие анонса. Для избежания подобной ситуации добавлены предикаты

Policy.BGP.Input{Bps, Pps}.{On, Off}, которые активируют и удерживают BGP-анонсы

по входящему в политику защиты трафику.

Detect.

Добавлены пороги *.Learning.TCP.Ip.{On, Off, Diff} на количество адресов в таблице

обучения контрмеры «Защита от атак на протокол TCP».

Detect.

Изменена формула расчета порогов TCP.RstRate.*.

Теперь предикаты TCP.RstRate.* учитывают пакеты с флагами RTS+ACK.

LS. Добавлен новый адрес лицензионного сервера.

В связи с переходом на новый IP-адрес сервера лицензирования, изменен файл конфигурации системы. Система пытается установить соединение с сервером вначале по доменному имени, после по новому IP-адресу, затем по старому IP-адресу.

Изменения минорной версии v21.06.8

Notifications. Расширен набор настроек для подключения к почтовому серверу.

Поддержана возможность соединения с почтовым сервером с сертификатом, не прошедшим проверку.

Изменения версии v21.06

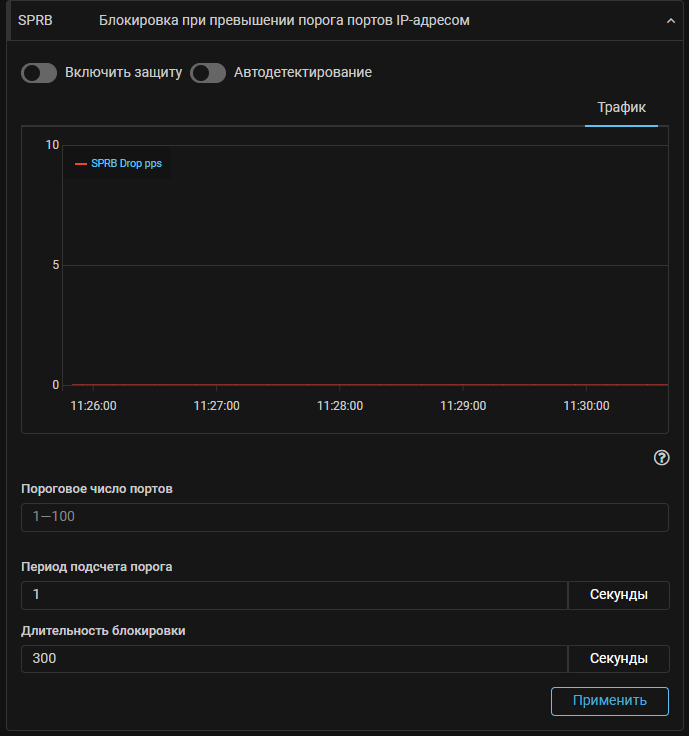

IPv6. Добавлены политики защиты и правила маршрутизации для IPv6.

Теперь IPv6-ресурсы можно защищать адресно. Аналогично IPv4 трафик в политику защиты можно перенаправлять по 5-tuple. Добавлены инциденты для IPv6 политик.

RETR6. В общую защиту IPv6 и политику защиты IPv6 добавлена контрмера «Аутентификация повторением».

VAL6. Поддержана валидация L4-заголовков для IPv6.

SORB6. Добавлена Контрмера «Блокировка при превышении порогов IP-адресом» в политики защиты IPv6.

TBL6. Добавлена Контрмера «Временная блокировка по IPv6-адресу отправителя».

Функциональность контрмеры полностью соответствует аналогичной контрмере IPv4.

TWL6. Добавлена Контрмера «Временный белый список IPv6-адресов».

Функциональность контрмеры полностью соответствует аналогичной контрмере IPv4.

IPv6. Поддержана работа с IPv6 в режиме интеграции в сеть L3-роутер.

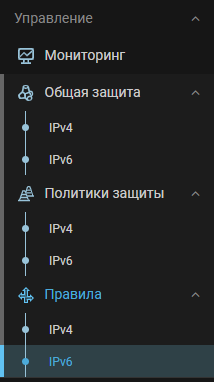

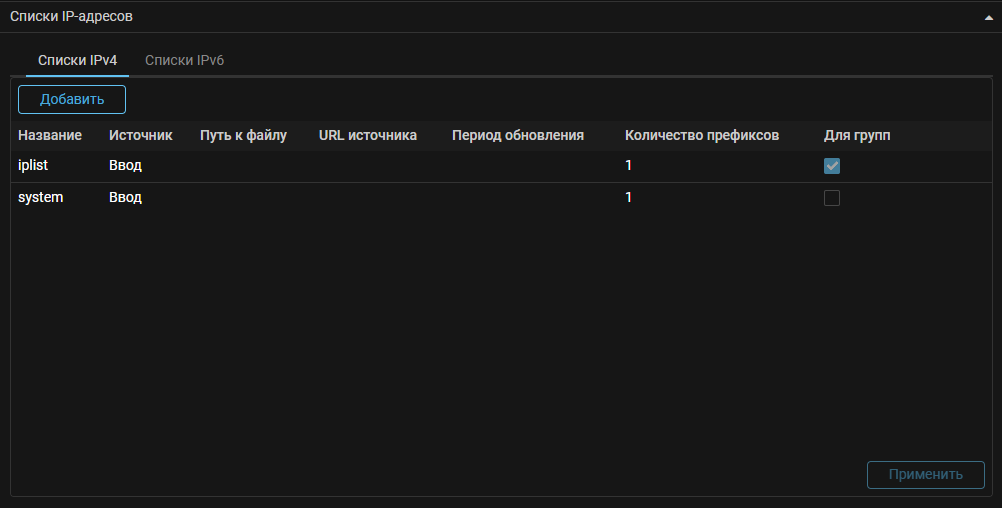

IPList. Добавлен признак использования именованных списков в групповых политиках.

По умолчанию, список IP-адресов доступен только для системных пользователей и может применяться в общей защите и системных политиках защиты. Если установить чекбокс «Для групп», то списком могут воспользоваться групповые пользователи в групповых политиках.

IPList. Добавлена поддержка IPv6-адресов.

LogAnalyzer. Добавлен анализатор access-логов web-серверов.

Теперь в рамках политики защиты можно настроить анализ access-логов web-серверов для выявления аномалий и блокировки атакующих хостов.

Анализатор логов служит для защиты от атак по HTTP и HTTPS. На защищаемом web-сервере настраивается отправка access-лога по syslog на анализатор. В политике защите пользователь указывает правила детекта атак и блокировки хостов. Подробней про анализатор во встроенной документации.

Анализатор access-логов является дополнительно лицензируемым модулем.

TACACS+. Добавлена поддержка аутентификации пользователя по TACACS+.

Поддержана работа по протоколу централизованного управления доступом TACACS+.

RETR. Добавлена поддержка правила с пропуском по первому пакету.

Если в правиле ни один порог не задан, то IP-адрес будет аутентифицирован в момент получения от него первого же пакета, удовлетворяющего шаблону, а сам пакет будет пропущен контрмерой.

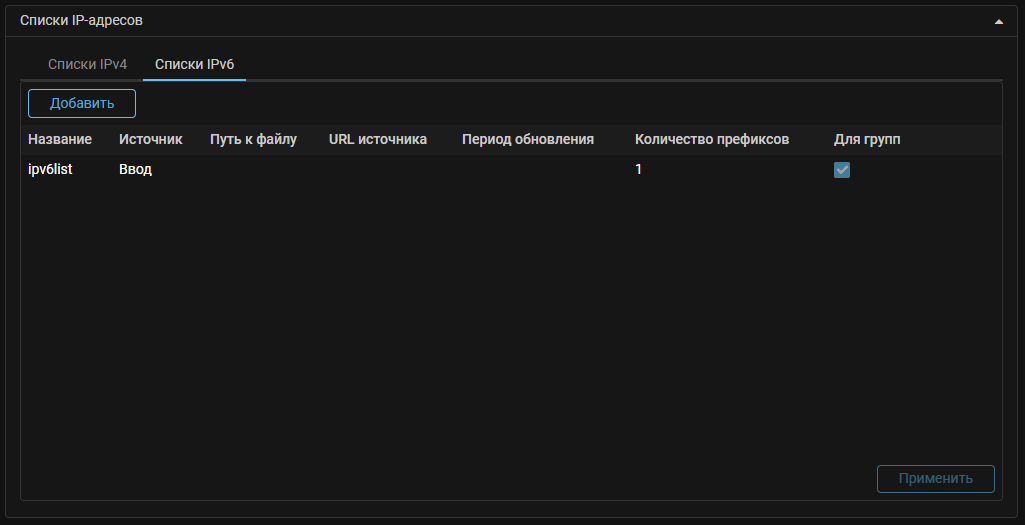

SPRB. Добавлена контрмера «Блокировка при превышении порога портов IP-адресом».

Контрмера отправляет IP-адрес в TBL, если с адреса наблюдается большое количество портов источника.

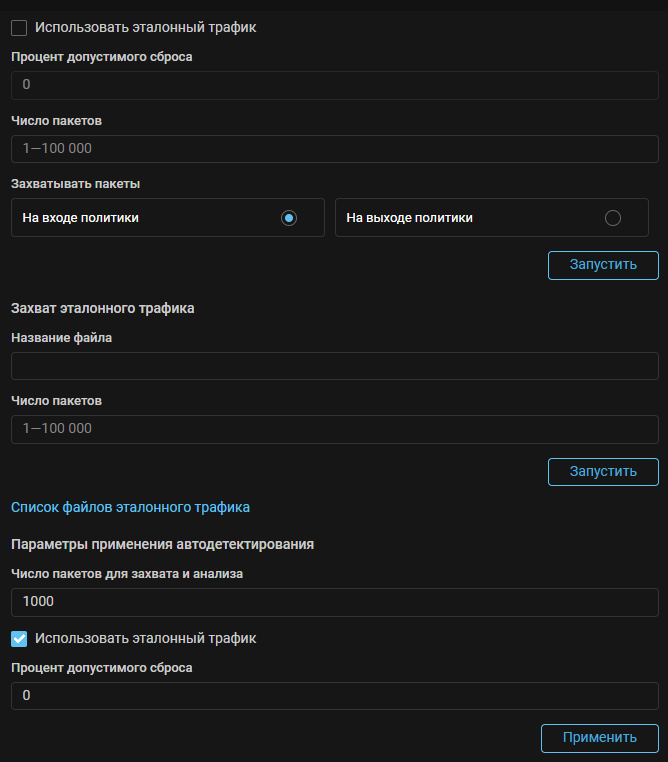

RTS. Добавлена проверка сигнатуры по «эталонному трафику».

В момент атаки RTS пробует выделить шаблоны трафика по L3-, L4-headers и L4-payload. При этом есть высокая вероятность, что под шаблон попадет легитимный трафик. Для уменьшения влияния на легитимный трафик RTS может проверять шаблоны-кандидаты по эталонному трафику. Если процент сброса будет больше допустимого, то шаблон-кандидат не применяется.

Эталонный трафик – это образец трафика, свойственного для защищаемого сервиса, собранного при отсутствии атаки. Может быть захвачен средствами контрмеры или загружен из файла.

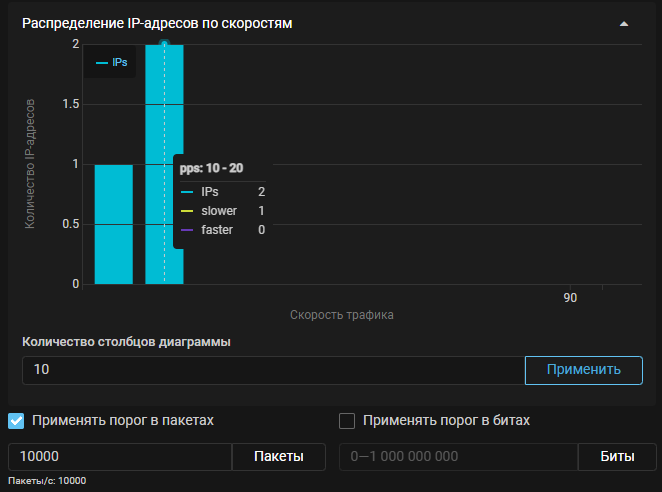

SORB. Добавлена гистограмма распределения IP-адресов по скоростям.

Для подбора пороговых значений в контрмере можно использовать данные из гистограммы распределения IP-адресов по скоростям. Она показывает количество IP-адресов, присылающих трафик с разными скоростями. Это позволяет устанавливать пороги прохождения трафика, опираясь на реальные показатели скоростей, наблюдаемых в текущий момент. При этом можно сразу определить, какое количество IP-адресов будет заблокировано механизмами контрмеры при установке того или иного порогового значения. Гистограмма захватывает данные со входа контрмеры и может строиться даже если контрмера отключена.

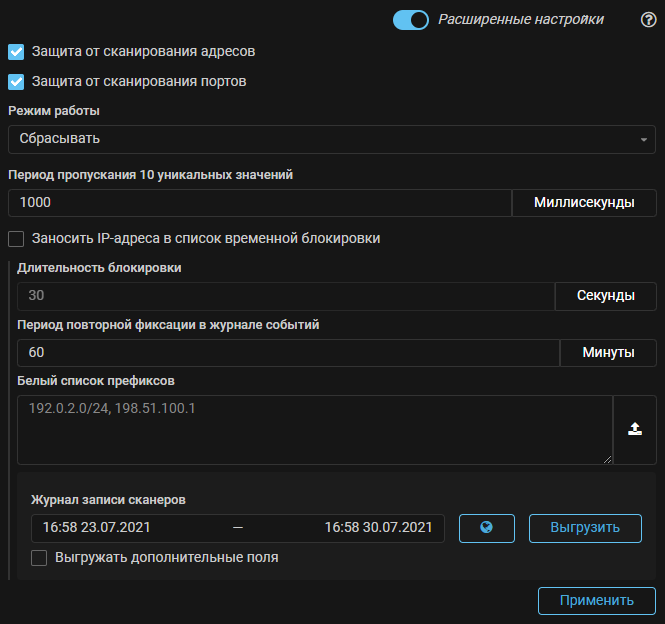

SCAN. Добавлено журналирование IP-адресов сканеров.

Добавлены новые режимы работы: IP-адреса сканеров теперь могут фиксироваться контрмерой в журнале. Трафик со сканеров может сбрасываться или пропускаться в зависимости от выбранного режима работы контрмеры.

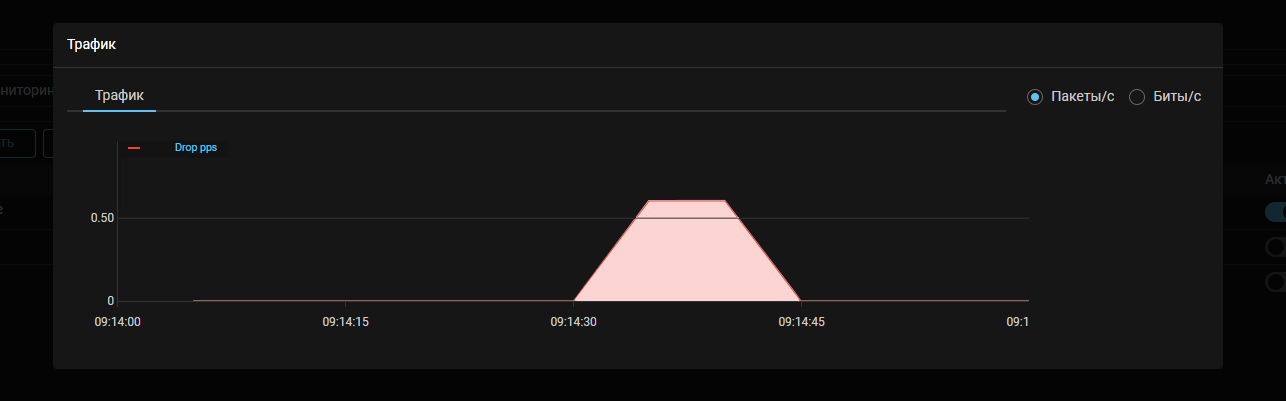

TCP. Добавлен график количества адресов в таблице обучения.

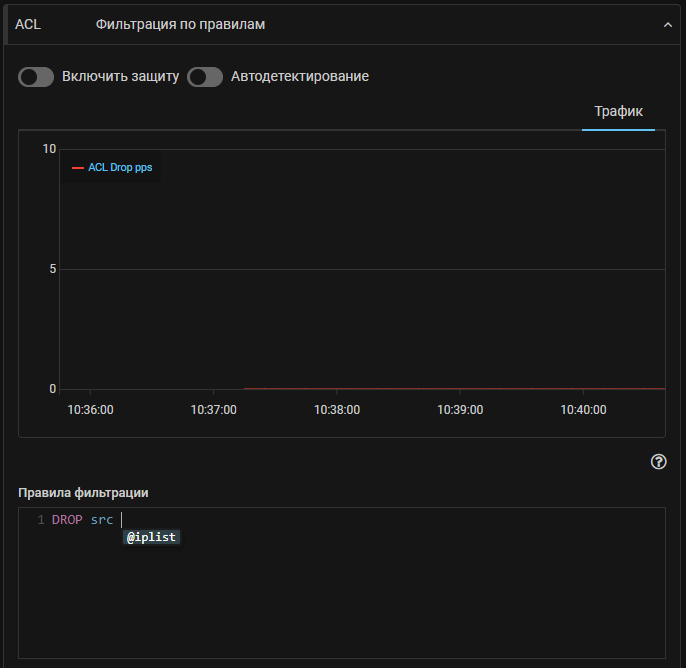

UX. Добавлена подсказка с доступными именованными списками в ACL.

При написании «src» или «dst» отобразится подсказка со списком доступных именованных списков. При выводе подсказки учитываются права пользователя на доступ к спискам.

UX. Загрузка фонового изображения на странице входа.

Любителям кастомизации теперь не нужно использовать userscript или проксирующий nginx для изменения фонового изображения на странице входя. В настройках системы можно загрузить фоновое изображение для каждой темы.

UX. Добавлены графики для объектов мониторинга.

UX. Добавлены графики отсутствия свободных буферов.

При задержках обработки, например из-за пересборки фрагментов, если величина выделенного пула недостаточна, могут происходить сбросы на входе обработчика пакетов. При этом фиксируется событие неполучения пакета. Графики показывают скорость возникновения таких событий для каждого сетевого порта устройства.